Contenido

- The Associated Press revela una noticia falsa

- Múltiples cuentas de CBS discuten sobre Al-Qaeda y Siria

- Burger King anuncia que McDonalds compró su marca

- Jeep sigue su ejemplo un día después del ataque de Burger King

- ¿Son las redes sociales una fuente creíble de información?

Para llevar:

A medida que se convierte en una fuente de información cada vez más importante, los hackers la están convirtiendo en un patio de recreo.

Los consumidores no son los únicos en riesgo de robo de identidad. Las nuevas víctimas del robo de identidad en las redes sociales parecen ser grandes corporaciones. Recientemente, la cantidad de feeds corporativos a los que se accede y utiliza ilegalmente se ha disparado. Cada vez que se piratea una cuenta corporativa, el golpe entregado es a menudo poderoso, lo que convierte a las corporaciones en objetivos principales cuando se trata de hacks de alimentación. Aquí echamos un vistazo a algunos de los mayores hacks que hemos visto hasta ahora.The Associated Press revela una noticia falsa

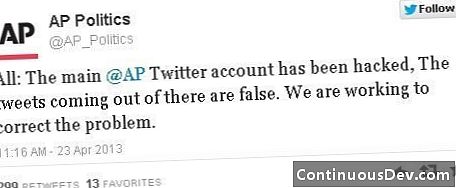

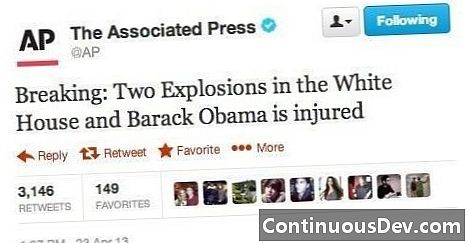

Quizás una de las fuentes de noticias más confiables, Associated Press utiliza para sacar los titulares del día y las últimas noticias. Muchas personas siguen a Associated Press como una forma de mantenerse al día sobre lo que está sucediendo donde sea que se encuentren. Debido a que muchas personas confían en Associated Press para entregar las últimas noticias de manera oportuna, su pirateo de alimentación fue quizás el más devastador de todos los hacks vistos hasta la fecha.A la 1:08 p.m. el 23 de abril de 2013, se envió un tuit falso que decía "Rompiendo: dos explosiones en la Casa Blanca y Barack Obama está herido". Solo 70 caracteres y menos de tres minutos después, los precios de las acciones cayeron inmediatamente, borrando un valor de $ 130 mil millones del S&P 500.

Tanto Associated Press como la Casa Blanca aclararon rápidamente este falso tweet como inexacto. Aún así, la caída inmediata de los precios de las acciones abrió la puerta a daños mucho peores, especialmente si el objetivo de los hackers había sido crear esta reacción y capitalizarla. Los mercados de valores se recuperaron y terminaron por el día.

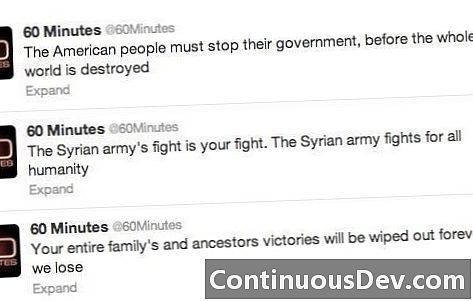

Múltiples cuentas de CBS discuten sobre Al-Qaeda y Siria

En este truco de noticias, los tweets se distribuyeron a través de múltiples cuentas de CBS con titulares que implicaban que Estados Unidos, el presidente Obama y la CIA estaban proporcionando armas de destrucción masiva a Siria y Al-Qaida. Cada tweet tenía un enlace a un artículo falso. Se decía que estos enlaces entregaban malware a los seguidores interesados que hacían clic en el enlace.

Aunque los mercados de valores no reaccionaron de la misma manera que lo hicieron con el hack de alimentación de Associated Press, muchos suscriptores tenían sus computadoras infectadas con malware dañino. (Obtenga más información sobre los riesgos de malware en software malintencionado: gusanos, troyanos y bots, ¡Dios mío!)

Burger King anuncia que McDonalds compró su marca

Las fuentes de noticias no son las únicas cuentas que han sido atacadas. El feed de Burger Kings también fue pirateado en febrero de 2013. Los piratas informáticos utilizaron su momento en la cuenta para publicar fotos y tuits ofensivos sobre la venta falsa de Burger King a McDonalds. Puede consultar partes del feed pirateado a continuación.

Si bien este truco fue claramente vergonzoso para la marca, puede que no haya sido del todo malo. A los 30 minutos del ataque, Burger King había agregado 5,000 nuevos seguidores a su cuenta.

Aun así, la marca de la compañía sufrió porque muchas personas se burlaron de la incapacidad de crear una contraseña segura y formaron una nueva imagen de la marca como inferior a su competidor de mucho tiempo, McDonald’s, que aparentemente ganó en el ataque. El hack de alimentación continuó durante poco más de una hora, lo que demuestra la falta de control y seguridad que Burger King tenía sobre su propiedad digital. Aunque la gente hablaba de la marca, la charla fue menos que positiva. (Lea acerca de cómo se roban las contraseñas en 7 Sneaky Ways Hackers Obtenga su contraseña).

Jeep sigue su ejemplo un día después del ataque de Burger King

Como resultado, la marca Jeep aparentemente tuvo un impacto aún peor que la marca Burger King. Esto se debió en parte a que solo unos momentos antes del ataque, Jeep había tuiteado una respuesta a los ataques de Burger King sobre la seguridad en línea. Afortunadamente, a diferencia del hack de Burger King, el hack de Jeep se detuvo después de solo 10 minutos y 13 tweets.

En respuesta a los piratas informáticos de Burger King y Jeep, las redes de entretenimiento pretendieron hackear sus propias cuentas burlándose de ambas marcas. MTV fingió que su cuenta fue pirateada y que BET compró el negocio. Sin embargo, MTV y BET son propiedad de Viacom, lo que hizo que el pirateo falso fuera inofensivo para ambas marcas. Esto fue simplemente un truco publicitario para capitalizar la desgracia de Jeep y Burger King.

¿Son las redes sociales una fuente creíble de información?

El uso de las redes sociales continúa aumentando con más personas que se unen a las redes todos los días.sigue siendo la red social más grande, seguida de. Con tantos ojos siguiendo las cuentas corporativas, las posibilidades de que se vean tweets falsos son altas, lo que significa que las repercusiones pueden ser bastante graves. Además, a medida que las redes sociales continúan proliferando en la vida de los consumidores, casi todos los hacks similares a estos son prácticamente un hecho, independientemente de la mejora de la seguridad.Entonces, ¿podemos confiar? La respuesta no es tan simple. En su mayor parte, se puede confiar en los tweets de nuestras fuentes de noticias y marcas favoritas, pero en esta era de noticias de rápido movimiento, es importante evitar depender de una sola fuente. Por lo tanto, la próxima vez que vea un tweet o una historia de noticias fuera de la pared, investigue un poco. Después de todo, ¿no es eso lo que hacen los Internets?