Contenido

- Definición: ¿Qué significa la prueba de penetración (Pen-Testing)?

- Una introducción a Microsoft Azure y la nube de Microsoft | A lo largo de esta guía, aprenderá de qué se trata la computación en la nube y cómo Microsoft Azure puede ayudarlo a migrar y administrar su negocio desde la nube.

- Techopedia explica las pruebas de penetración (Pen-Testing)

Definición: ¿Qué significa la prueba de penetración (Pen-Testing)?

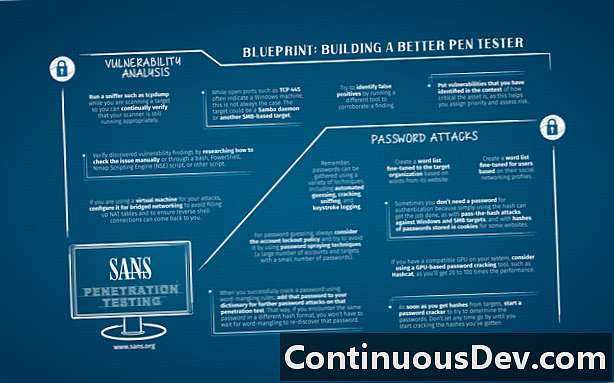

Las pruebas de penetración (pen-testing o pentesting) son un método para probar, medir y mejorar las medidas de seguridad establecidas en los sistemas de información y las áreas de soporte.

La prueba de la pluma también se conoce como una evaluación de seguridad.

Una introducción a Microsoft Azure y la nube de Microsoft | A lo largo de esta guía, aprenderá de qué se trata la computación en la nube y cómo Microsoft Azure puede ayudarlo a migrar y administrar su negocio desde la nube.

Techopedia explica las pruebas de penetración (Pen-Testing)

Se pueden realizar pruebas con lápiz para complementar las investigaciones de antecedentes y garantizar la ingeniería social y la seguridad de las redes.

La prueba de lápiz se implementa mediante la simulación de ataques maliciosos de usuarios internos y externos de una organización. Luego se analiza todo el sistema para detectar posibles vulnerabilidades. Se desarrolla un plan que comunica los objetivos de la prueba, los horarios y los recursos antes de la prueba real de la pluma.

La prueba de la pluma es un proceso invaluable por varias razones, que incluyen las siguientes:

- El potencial mínimo de violación de seguridad garantiza la confiabilidad del sistema.

- Cumple con las agencias reguladoras u otras agencias.

- Demuestra un esfuerzo de buena fe para proteger la información del cliente.

Las herramientas de prueba de pluma incluyen:

- Comercial comercial (COTS) o aplicaciones de software y / o equipos precompilados

- Aplicaciones empresariales propietarias (EA)

- Sistemas telefónicos e inalámbricos potencialmente comprometidos

- Controles físicos

- Sitios web